Estafa en la WiFi: Robo de cuentas y otros ciberdelitos en Cuba

Fieles a la Wifi. Foto: L Eduardo Domínguez/ Cubadebate.

Laura veía cómo se agotaba el saldo de su cuenta Nauta sin que ella pudiera mover un dedo. Alguien consumía sus horas mientras el navegador notificaba insistentemente: “su cuenta está en uso”. Como ella, todos los días llegan clientes a las oficinas de Etecsa para reportar el robo de su dinero, pero la mayoría de las veces solo logran detener el desfalco y cambiar la contraseña del usuario.

“La persona que me atendió, me explicó que podía pasarme de nuevo, pero si yo soy su cliente, ¿cómo me van a dejar desprotegida? Entonces me responde que la empresa no podía hacer más, solo quedaba ir a la Policía”, cuenta la joven.

Las zonas WiFi se han convertido en auténticos performance, donde la gente en público ventila sentimientos, discursos y conoce a otros que por menos dinero le gestionan su conexión, hasta le consiguen una silla en medio del calor.

“Lo mío fue a las 2:00 de la tarde; de pronto se me quedó en cero, me mandé a correr para la oficina y la muchacha me dice: ‘tú eres como el 50 y pico que viene aquí'”, explica otro usuario.

“No solo se están robando las cuentas Nauta con un portal cautivo falso, sino también con la suplantación de la IP (identidad personal), o sea, cuando te conectas a la WiFi Etecsa, ellos te suplantan tu IP en el momento en que estás hablando, la colocan en su teléfono y navegan como si fueras tú mismo y comercializan tus horas”, reconoce el ingeniero Pablo Morales Concepción, director territorial de Control, del Ministerio de las Comunicaciones (MIC) en Cienfuegos.

Oficialmente están registradas 60 denuncias formales a través de la Oficina de Protección al Consumidor de Etecsa en esa provincia de la zona central cubana. Sin embargo, en sondeos a la población conocimos que se trata de una problemática que sobrepasa, por mucho, esta cifra. ¿Quién protege a los más de 86 mil 800 clientes cienfuegueros con navegación y correo electrónico internacional? ¿Cómo se regula la utilización de la tecnología WiFi en Cuba?

Modus operandi digital

Existen personas que crean una red WiFi falsa y suplantan la de Etecsa. Imagen: 5 de Septiembre/ Cubadebate.

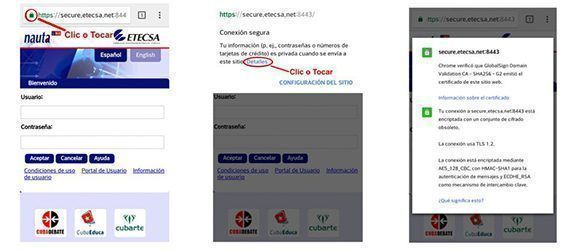

Con el nuevo contexto de acceso a Internet en Cuba, la sociedad se enfrenta a delitos de nuevo rostro. Según Alvin Cordero Hernández, coordinador de la WiFi en la Gerencia de Etecsa, “hoy la variante más conocida es la creación de un portal que imita al de Etecsa. En la Bolera detecté hace mucho tiempo uno, y sigue estando; ahí nosotros tenemos dos AP (antenas), sin embargo, existe otra irradiando por un canal distinto, pero el usuario ve el mismo nombre de la red nuestra. Si te conectas a él, te abre el portal, te puedes ‘loguear’, abres el Internet, y ellos pueden mirar todas las trazas de la red y sacan la información de usuario y contraseña. Cuando te vas, supuestamente apagas la WiFi, sin embargo, la conexión siguió abierta a través del equipo de ellos, te siguen gastando tiempo y pierdes el dinero”, agregó Cordero Hernández.

Al pasar por uno de los 25 puntos WiFi de Cienfuegos, es casi usual el llamado de los Connectify: “Amigo, ¿quieres conectarte?”; no pocos asumen tal propuesta como bendición, porque acceden a pagar 20 pesos en moneda nacional por una hora en el ciberespacio, sin imaginarse que al pactar con el “amigo”, comparten al unísono el mismo ancho de banda con varias personas, y pueden consumir tiempo robado a otros.

“Cuando llega el usuario y explica que se conecta a través de un nano o que ha utilizado los servicios de un connectify, se le toma la queja, pero le advertimos que está incumpliendo sus obligaciones con Etecsa; esa información aparece en el contrato, lo que sucede es que nosotros, los cubanos, no acostumbramos a leerlo, y además la letra está chiquita”, esclarece Bunny Prieto Santana, especialista de Protección al Consumidor, de esa entidad.

Las ilegalidades en las áreas WiFi son disímiles: desde la venta de tarjetas a sobreprecio, alquiler de móviles y laptops, configuración de equipos tecnológicos sin la licencia de cuentapropista, distribución ilícita de la señal inalámbrica e intercambios de aplicaciones.

Todas ellas implican el consenso entre ambas partes, a excepción del robo del tiempo Nauta.

“También existen vulnerabilidades en el sistema de Etecsa, ahora hasta lo ‘hackean’, y eso lo pueden hacer desde un móvil, una laptop, no hace falta el nano”, agregó Morales Concepción, ingeniero, director territorial de Control del MIC.

Los inspectores de esta oficina de control no poseen potestad para intervenir en estos espacios públicos, aun cuando el delito sea visible, y sepan que dentro de una mochila esté la antena pirata…, solo le corresponde a la Policía el actuar y decomisar los equipamientos involucrados en esta nueva forma de delinquir, según explicaron los directivos entrevistados. Tampoco Etecsa tiene competencia ante tal situación, a pesar de que sean sus clientes y su servicio los vulnerados.

El portal de la legalidad

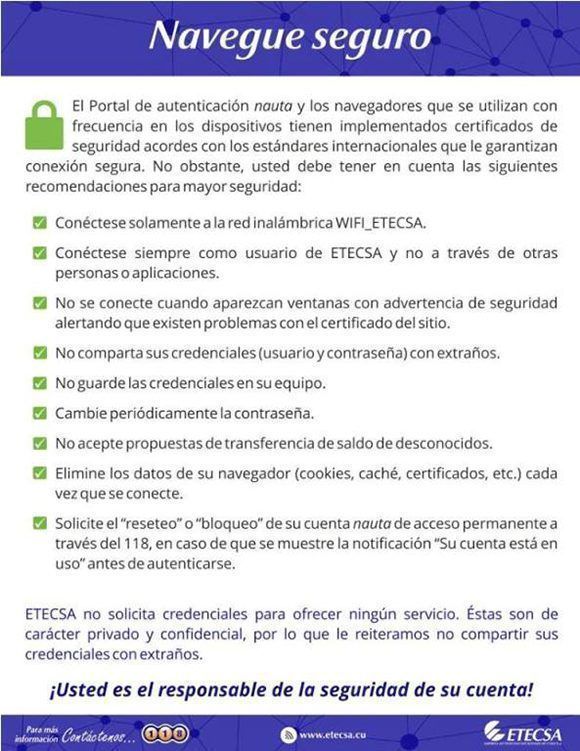

Consejos para navegar seguro en una red WiFi de Etecsa.

En Cuba se ha desarrollado paulatinamente la informática, mas sus regulaciones quedan rezagadas al no contar con una ley de Telecomunicaciones como marco normativo, dejando margen a quienes utilizan el conocimiento para enriquecerse de modo ilegal.

“El Código Penal, por ejemplo, no incluye delitos relacionados con la informática y las comunicaciones, no hay nada escrito, y todo cae en actividad económica ilícita, que es un saco donde caben muchas cosas. A través del robo de tu contraseña, te robo tu dinero, pero ahí no hay una puerta forzada, no hay una ventana rota, no tipifica ese delito dentro de los comunes. Casi todos los países regulan la potencia y el lugar donde tú puedes irradiar. En Cuba estamos en cero con eso”, resalta el ingeniero Alvin Cordero Hernández.

“El tratamiento aquí es con las transferencias de saldo. Al revisar las trazas, sabemos la cuenta a la cual se transfirió el dinero, y le orientamos a la persona que denuncie en la Policía a esa otra que nosotros detectamos como propietaria de la cuenta receptora; la Policía entonces nos envía la denuncia y Etecsa da los datos necesarios, y a partir de ahí es que comienza el proceso judicial, que no sé cómo se maneja”, agrega Bunny Prieto.

Lo establecido para ese caso es una compensación del saldo, siempre y cuando se compruebe que no transgredió lo contratado por Etecsa; ello incluye no conectarse a través de terceras personas (portales falsos, aplicaciones, connectify).

Ante la avalancha de quejas a nivel nacional, la Empresa de Telecomunicaciones implementa una nueva campaña: ¡Navegue seguro!, en la cual se ofrece una serie de recomendaciones a sus clientes, como verificar que la dirección web del portal de autentificación comience con https y que al pinchar en el candado de arriba a la izquierda, se muestre el certifico de seguridad.

En la medida en que diversifiquen los servicios de conexión a Internet y más personas tengan acceso desde sus casas o sus móviles, los connectify, quizás evolucionarán hacia otra actividad en el propio medio de las telecomunicaciones y la informática. Hoy, la realidad demuestra que en espera de un marco regulatorio, las instituciones antes mencionadas y otras, no han asumido una responsabilidad que, por lógica, les corresponde; mientras, estamos obligados a convivir con estas conexiones no seguras…

(Tomado de 5septiembre.cu)

- Kimi, la IA china, lanza una nueva versión que programa sin supervisión humana

- China halla una alternativa al petróleo: Desarrolla aviones impulsados por agua en plena crisis energética mundial

- Adiós luces LED, las bombillas de nueva generación consumen menos y su luz se parece a la del sol

- ¿Cómo registrarse en la plataforma Soberanía?

- Expertos coinciden e instan a poner papel de aluminio en el router del Wi-Fi: te va a cambiar la vida

- ir aCanal USB »

- Comandante Ramiro: Honrándolo en sus 94 y deseándole muchos más

- Vientos de primavera para una telenovela

- El Bloqueo mata: Estudio de institución estadounidense demuestra que medidas de EE.UU. son causa principal del incremento de mortalidad infantil en Cuba

- Peter Thiel y el “círculo rojo digital” como capítulo argentino de “PayPal Mafia”

- Medicina Natural y Tradicional: Baduanjin, ocho brocados de seda… y de salud

- ir aEspeciales »

- Científicos chinos descubren dos nuevos minerales de la Luna

- China desarrolla un nuevo condensador de alto voltaje pionero en el mundo

- Modelos gigantes chinos de IA logran uso global generalizado

- ¿Cómo ha cambiado la Tierra en 58 años?: lo que revela la comparación entre las icónicas fotos de nuestro planeta del Apolo 8 y de Artemis II

- El fantasma en el núcleo: Rootkits y Bootkits, la infección que nace antes que el sistema operativo

- ir aCiencia y Tecnología »

Que interesante publicación pues yo particularmente vivo en Amancio en la provincia de Las Tunas, soy instructor en un Joven Club de Computación y pues quiero compartir una anécdota que le paso a mi hermana pues un dia me dice voy a ir al parque a conectarme, fue acompañada de dos amigos y cuando llegaron para su sorpresa no se puedo conectar pues ella dice que habían alrededor de 20 personas y que entre ellos estaban comentando que se estaban robando el saldo de la cuenta nauta en fin no quería creerlo y ahora que leo esta noticia wowwww hasta donde llegamos, las autoridades son las que tienen que intevenir.

Independientemente que las autoridades tienen que legislar este delito y fuerte el cubano pienso tambien que nosotros tenemos que llamarnos a la cordura porque todo se lo cargamos al gobierno y el pueblo que hace con esa gente que viven del sudor de los demas, todos tenemos que trabajar para que eso pare y a los infractores hasta tu mismo cuando te das cuenta en la zona debes caerle arriba y aplicarle la que se merece.

Siempre, y digo siempre, porque es así, toda comisión de delito tiene su causa, en este caso, creo que si la Internet en Cuba no fuera tan cara, no pasarían esas cosas, aunque siempre hay quien se quiere saltar las normas y vivir del sudor de los demás. Yo vivo en Europa, y pago al mes 25 euros con wifi todo el mes y un Gb de datos, y llamadas nacionales ilimitadas, y ese delito no pasa por acá, o por lo menos, de la forma que pasa en la isla. Creo que en la medida que la Isla vaya resolviendo poco a poco su conexión, irán descendiendo los precios, y también irán desapareciendo esos delitos

le respondo aqui a raul que aparece debajo:

no importa si la wifi es cara o no lo eso .. no hay excusa para robar . no tiene otro nombre.

el ladrón es ladrón en cualquier parte del planeta se robe un 1 , 10 o 100 pesos.

..... Ya me extranaba que esto no estuviera sucediendo.... Con el tiempo el negocio de revender articulos se quedara pequenop con lo que puede reportar la cyberdelicuencia!!!! y lo que falta por ver!!

que pasen un buen dia camaradas

es hora de adecuar nuestra legislacion a las nuevas realidades...los llamados conectify, en realidad, vulgares revendedores de un servicio que brinda una empresa estatal, se comportan como los dueños de estos espacios de conexion....alli estan incluso con horarios "compartidos".Unos "trabajan" por el dia y otros por la noche...todo el mundo sabe donde estan y quienes son...y no pasa nada....

Esto pasa porque ETECSA sigue con su tarifa por las nubes siendo el internet más caro del mundo,si fuera más asequible las personas no tubieran la necesidad de conectarse a redes hostpot no seguras. Pero es que estas en estas redes te pudes conectar a veces hasta 5 horas por 1 cuc. Lo que busca siempre los usuarios es la economía que en Cuba está decadente. bajen las tarifas y no habrá ilegalidades. Bajen los precios y no habrá robo.

de verdad que no entiendo como pueden justificar el robo. yo puedo entender que las personas se quieran conectar a un conectify para ahorrar dinero. esto es culpa de la mala gestion y de la pobreza de los planes de etecsa pero jamas podré justifiar al que le roba el saldo a los demas. eso no tiene nada que ver con etecsa no con precios ni salarios ni nada de eso. el ladrón es un lastre en cualquier economia del planeta.

Esto pasa porque ETECSA sigue con su tarifa por las nubes siendo el internet más caro del mundo,si fuera más asequible las personas no tuvieran la necesidad de conectarse a redes hostpot no seguras. Pero es que estas en estas redes te pudes conectar a veces hasta 5 horas por 1 cuc. Lo que busca siempre los usuarios es la economía que en Cuba está decadente. bajen las tarifas y no habrá ilegalidades. Bajen los precios y no habrá robo.

Ilegalidades en estas zonas WIFI hay miles, y hay muchos tratando de robar el saldo de los que sin experiencia van a conectar con sus familiares… deben poner cámaras y estudiar el comportamiento de estas personas que en ocasiones tienen varios negocios ilícitos, como es el caso de la red de cables para TV, en 74 y 55 hasta 59 están los cables por todos los postes de etecsa y bajando a diferentes casas, sin miedo, impunes.

Yo No uso el conectify, implemento un acceso wifi por comandos y mediante un proxy redirecciono los sitios jeje, nada ilegal solo para mi y la familia, saludos

yo lo que se es que algunos de los usuarios que tienen ap particulares solo quieren conectarse a etecsa para ver a sus familiares o solo jugar ya que en este pais no se puede jugar online esto lo digo para que piensen que no todos son ladrones solo son personas comunes. gracias

Ves que tengo razñon en lo que dije, lee lo que dice este señor Octavio luego señala que es solo para el y su familia y que no es ilegal en realidad salga de donde salga ese conocimiento es de dentro de la misma empresa y lo esta utilizando para su veneficio particular ven ahi esta un delito, piensen le esta robando a Etecsa.

Octavio dijo:

Yo No uso el conectify, implemento un acceso wifi por comandos y mediante un proxy redirecciono los sitios jeje, nada ilegal solo para mi y la familia, saludos

yo pienso que debemos solicitar a nuestro sistema judicial severidad con todo estos hechos que denigran nuestra convivencia social, claro esta si le pagamos al del agro, al que vende esto o aquello y seguimos la cadena nunca parará, así como defendemos muchas cosas defendamos nuestra cosas, no dandole vida a personas inescrupulosas que se aprovechan del pueblo que trabaja. ahora ha especialistas en todo pero tenemos que romper con esas barreras que son el bloqueo interno. los que se enriquecen facilmente a costila de nuestro esfuerzo. Otra cosa hasta cuando las lineas telefónicas van a costar 40:00 cuc más el nauta más correo en fín etecsa sabe que un producto cada cierto tiempo de variar el precio o brindar ofertas por fin de año o facilidades de pagos para obtener dichas lineas, muchos tienen moviles del trabajo que agotan hablando de todo menos del trabajo. Pregunto y los precios de ETECSA, NO SON DE LENTO MOVIMIENTO, COMO CUALQUIER ENTIDAD QUE COMERCIALIZA NO REBAJA SUS PRECIOS. CREEN QUE UN SALARIO PROMEDIO ALCANZA P/ TAN SIQUIERA COMPREAR LA LNEA Y QUE ME DICEN DEL PRECIO DE LOS MOVILES QUE AHORITA ESTAN SUPERPASADOS DE MODA. QUE HACEMOS.......ESTUDIEN Y HAGAN UN PESQUISAJE . QUIENES SON LOS QUE TIENEN LOS MEJORES MOVILES LINEAS ETC. LLAMEMONOS A LA CORDURA

socio lo q pasa es q en el mundo entero existe el robo a la wifi del vecino eso no se puede parar por q como dice el articulo, no existe ninguna violacion, ni robo con fuerza ni nada inlicito solo se trata de la seguridad informatica, pon un firewall para evitar q entren a su wifi o al menos q el q intente entrar pase mas trabajo, incluso te informa buscan en internet q los mismo equipo con los q se conecta uno a la wifi (ruter, nanos, roke, ap ect) tienen un punto bunerable al cual se puede aceder.No es q este a favor de los connectify si no es q el problema se trata de problemas de seguridad informatica, a mi suegra le robaron todo el saldo de su cuenta el mismo dia q se creo su cuenta, se conecto para probar y cuando intento otra vez se habia gastado su saldo sin haber estado navegando, error q tubo fue no cambiar la contraseña que le da etecsa, pero aunq la cambie siempre etecsa sabe cual es su contraseña e incluso a q citio navega ya q todo qda registrado en sus servidores,

Mi opinion no critiquen y traten de hechar las culpas a etecsa, ni a los connectify( estos q ahora son su enemigos pero en un tiempo eran sus amigos por q le brindaban una conexion por un menor costo) pues pongan mas seguridad a sus equipo, lean, informence en la redes sociales, por q la informatica es asi en todos los paises del mundo exeptuando nosotros niños de 8 años saben crear pag WED, aqui pocos sabes sobre esto, disculpen los q se molesten pero es mi forma de ver las cosas

Con esos 40 cuc=1000 cup 20 son para el tu línea. y. Los 20 restantes son para esos que como bien dices hablan de todo menos de trbajo asi de simple

En realidad estos revendedores a quien le esta robando es a Etecsa la señal y luego la revenden a un precio un poco mas bajo, es eso cierto ? es lo que yo tengo entendido porque la autoridad en conbinacion con Etecsa no hacen una redada vestido de civil ? eso ayudaria mucho a erradicar estos problemas tambien contratar un funcionario a modo de inspector que fiscalise un parque determinado y controle todo en coordinacion con la PNR si Etecsa gana mensualmente miles y miles de Cuc bien pudiera garantizar la seguridad de la conexion directamente en los parques para que el conectiffy se vaya hechando para otra parte, eso creo yo, seria la unica manera que Etecsa tendria de garantizar la seguridad de conexion en los parques ya que no tiene el suficiente recurzo para proteger las conexiones desde el servidor, Otra cosa, estos conocimientos y recurzos que hoy nos estan golpeando y que son herramientas que utilizan los bandoleros para robarnos no pueden salir de ninguna otra parte que no sea de la misma empresa, (Ojo, no estoy culpando a nadie, pero pienso que esos programas y la manera de ejecutarlo solo puede saber su funcion alguien que este dentro de la misma empresa y tenga el conocimiento necesario para filtrarlo para la calle en veneficio a los bandoleros no lo creen,. pienso eso que creo que hay razón en ello.

Los servicios de Internet por WIFI, son altamente vulnerables de ataques, por eso a nivel mundial ese servicio suele ser en muchos casos gratis. Creo que la falta de voluntad en este tema impide que allá una Ley que penalice estas incidencias. También pienso que hay que educar más y más a las personas sobre este tema. Los jóvenes club prácticamente no tienen ya ningún rol, deben ser actualizados, provistos de material necesario para asistir en los parques y plazas a las personas que se conectan en los puntos WIFI, deben brindar el servicio de asistencia en estos puntos con un trabajador debidamente identificado y contar con herramientas para monitero, ya que estos centros son una parte más del MICOM.

Un concepto Wiki, Laura: Un delito informático o ciberdelito es toda aquella acción antijurídica y culpable, que se da por vías informáticas o que tiene como objetivo destruir y dañar ordenadores, medios electrónicos y redes de Internet. Debido a que la informática se mueve más rápido que la legislación, existen conductas criminales por vías informáticas que no pueden considerarse como delito, según la "Teoría del delito", por lo cual se definen como abusos informáticos (los tipos penales tradicionales resultan en muchos países inadecuados para encuadrar las nuevas formas delictivas), y parte de la criminalidad informática. La criminalidad informática consiste en la realización de un tipo de actividades que, reuniendo los requisitos que delimitan el concepto de delito, sean llevados a cabo utilizando un elemento informático.

Los delitos informáticos son aquellas actividades ilícitas que: (a) Se cometen mediante el uso de computadoras, sistemas informáticos u otros dispositivos de comunicación (la informática es el medio o instrumento para realizar un delito); o (b) Tienen por objeto causar daños, provocar pérdidas o impedir el uso de sistemas informáticos (delitos informáticos). Los también conocidos como Ciberdelitos son actitudes contrarias a los intereses de las personas en que se tiene a las computadoras como instrumento o fin (concepto atípico) o las conductas atípicas, antijurídicas y culpables en que se tiene a las computadoras como instrumento o fin (concepto típico)

Mucha información es almacenada en un reducido espacio, con una posibilidad de recuperación inmediata, pero por complejas que sean las medidas de seguridad que se puedan implantar, aún no existe un método infalible de protección. La criminalidad informática tiene un alcance mayor y puede incluir delitos tradicionales como el fraude, el robo, chantaje, falsificación y la malversación de caudales públicos en los cuales ordenadores y redes han sido utilizados como medio. Con el desarrollo de la programación y de Internet, los delitos informáticos se han vuelto más frecuentes y sofisticados.

La Organización de Naciones Unidas reconoce los siguientes tipos de delitos informáticos:

1. Fraudes cometidos mediante manipulación de computadoras.

2. Manipulación de datos de entrada.

3. Daños o modificaciones de programas o datos computarizados.

Existen leyes que tienen por objeto la protección integral de los sistemas que utilicen tecnologías de información, así como la prevención y sanción de los delitos cometidos en las variedades existentes contra tales sistemas o cualquiera de sus componentes o los cometidos mediante el uso de dichas tecnologías.

Una misma acción dirigida contra un sistema informático puede aparejar la violación de varias leyes penales, algunos autores expresan que el "uso de la informática no supone más que un modus operandi nuevo que no plantea particularidad alguna respecto de las formas tradicionales de comisión". Una clara dificultad para la persecución de estos ilícitos, ha sido que el ciudadano no considera delincuente al autor de estos delitos, entre los propios victimarios algunas veces existe una reivindicación que subyace a toda su actividad, como es el caso de los hackers, quienes cuentan con todo una "filosofía" preparada para respaldar su actividad afirmando que propenden a un mundo más libre, que disponga de acceso a todas las obras de la inteligencia, y basándose en ese argumento divulgan las claves que tienen en su actividad.

Piratería informática: La piratería informática consiste en la violación ilegal del derecho de autor. La piratería es una de las modalidades de reproducción técnica (la otra es la reprografía-reproducción burda del original cuya apariencia dista mucho de la auténtica), que implica la elaboración de una copia semejante al original, con la intención de hacerla pasar por tal.

Existen dos modalidades que se incluyen como piratería informática a saber:

1. El hurto de tiempo de máquina: consiste en el empleo del computador sin autorización, y se pretende aludir a situaciones en que un tercero utiliza indebidamente recursos de la empresa en que trabaja o un sujeto autorizados se vale de tales prestaciones informáticas en un horario no permitido, utilizándolas para su provecho sin contar con permiso para ese uso fuera de hora.

2. La apropiación o hurto de software y datos: en este caso el sujeto accede a un computador ajeno o a la sesión de otro usuario, retirando archivos informáticos, mediante la ejecución de los comandos copiar o cortar, para luego guardar ese contenido en un soporte propio.

Cajeros automáticos y tarjetas de crédito: Conductas mediante las cuales se logra retirar dinero del cajero automático, utilizando una tarjeta magnética robada, o los números de la clave para el acceso a la cuenta con fondos.

El caso Chalmskinn: Se procede cuando se accede a ordenadores industriales centrales de la red para el uso específico de malgastar fondos para interrumpir los accesos a telefonía móvil, más conocido como el caso Chalmskinn.

Robo de identidad: Luego de obtener los datos personales de un individuo, se procede a realizar todo tipo de operaciones para provecho del victimario, fingiendo ser la persona a la que se extrajo su información sensible. Encuadra como delito de estafa. Si el actuar del sujeto activo comporta dar a conocer datos personales ajenos contenidos en base de datos a las que por su empleo tiene acceso, entonces por expreso mandato legal la figura aplicable es la de revelación de secreto profesional.

Phreaking:Es la metodología más antigua dentro de los denominados ciberdelitos, consiste en ingresar en las redes de telecomunicaciones para realizar llamadas telefónicas a larga distancia utilizando la cuenta ajena. Resulta ser una modalidad primitiva de hacking.

Es realmente triste que sucedan estas cosas y no tener la proteccion de que se haga justicia, pero bueno esperemos un dia que el pais se desarrolle en estos temas que son de vital importancia y que logre tomar medidas para que estas cosas no sucedan ya que van encaminados al desarrollo social,en estos momentos todo el pais es surdo en estos temas.

Por la labor que realizamos conocemos que ya en Villa Clara se han juzgado y sancionado a personas por similar forma de participación delictiva. Los delitos informáticos son del nuevo escenario, se torna compleja su calificación jurídica, pero el robo encuentra su respuesta en el actual Código penal. El momento nos exige de todos más integración y profesionalidad para enfrentar eficazmente el reto.

Si el estado cubano no interviene con sus leyes el delito seguirá creciendo hasta límites humillantes.

Sobre eso, encontré lo siguiente, que puede servir de precedentes para nuestra Legislación a actualizar:

Argentina, sancionó el 4 de junio de 2008 la Ley 26.388 (promulgada de hecho el 24 de junio de 2008) que modifica el Código Penal a fin de incorporar al mismo diversos delitos informáticos, tales como la distribución y tenencia con fines de distribución de pornografía infantil, violación de correo electrónico, acceso ilegítimo a sistemas informáticos, daño informático y distribución de virus, daño informático agravado e interrupción de comunicaciones.

Uruguay aprobó en el año 2007 la ley Nº 18.237 denominada EXPEDIENTE ELECTRÓNICO cuyo único artículo autoriza el uso de expediente electrónico, de documento electrónico, clave informática simple, firma electrónica, firma digital y domicilio electrónico constituido en todos los procesos judiciales y administrativos que se tramitan ante el Poder Judicial, con idéntica eficacia jurídica y valor probatorio que sus equivalentes convencionales. Se hace referencia a esta ley porque es evidente que será de amplio tratamiento para el caso de los delitos informáticos, puesto que las conductas que autoriza pueden ser objeto de un ciberdelito. Los delitos informáticos no son de tratamiento específico por la legislación uruguaya, puesto que no existe una ley de ilícitos informáticos (no puede haber delito sin ley previa, estricta y escrita que lo determine - principio de legalidad-), ni tampoco un título específico relativo a los mismos en el Código Penal uruguayo.

En Colombia el 5 de enero de 2009, el Congreso de la República de Colombia promulgó la Ley 1273 “Por medio del cual se modifica el Código Penal, se crea un nuevo bien jurídico tutelado –denominado “De la Protección de la información y de los datos”- y se preservan integralmente los sistemas que utilicen las tecnologías de la información y las comunicaciones, entre otras disposiciones”. Dicha ley tipificó como delitos una serie de conductas relacionadas con el manejo de datos personales, por lo que es de gran importancia que las empresas se blinden jurídicamente para evitar incurrir en alguno de estos tipos penales.

En España, los delitos informáticos son un hecho sancionable por el Código Penal en el que el delincuente utiliza, para su comisión, cualquier medio informático. Estas sanciones se recogen en la Ley Orgánica 10/1995, de 23 de noviembre en el BOE número 281, de 24 de noviembre de 1995. Estos tienen la misma sanción que sus homólogos no informáticos. Por ejemplo, se aplica la misma sanción para una intromisión en el correo electrónico que para una intromisión en el correo postal.

En México los delitos de revelación de secretos y acceso ilícito a sistemas y equipos de informática ya sean que estén protegidos por algún mecanismo de seguridad, se consideren propiedad del Estado o de las instituciones que integran el sistema financiero son hechos sancionables por el Código Penal Federal en el título noveno capítulo I y II. El artículo 167 fr.VI del Código Penal Federal sanciona con prisión y multa al que intencionalmente o con fines de lucro, interrumpa o interfiera comunicaciones alámbricas, inalámbricas o de fibra óptica, sean telegráficas, telefónicas o satelitales, por medio de las cuales se transmitan señales de audio, de video o de datos.

Venezuela concibe como bien jurídico la protección de los sistemas informáticos que contienen, procesan, resguardan y transmiten la información. Están contemplados en la Ley Especial contra los Delitos Informáticos, de 30 de octubre de 2001.

Estados Unidos adoptó en 1994 el Acta Federal de Abuso Computacional que modificó al Acta de Fraude y Abuso Computacional de 1986. En el mes de julio del año 2000, el Senado y la Cámara de Representantes de este país -tras un año largo de deliberaciones- establece el Acta de Firmas Electrónicas en el Comercio Global y Nacional. La ley sobre la firma digital responde a la necesidad de dar validez a documentos informáticos -mensajes electrónicos y contratos establecidos mediante Internet- entre empresas (para el B2B) y entre empresas y consumidores (para el B2C).

Chile: el 28 de mayo de 1993, se promulgó la ley 19.223 pero no fue hasta la fecha 7 de junio de 1993 que ésta se publicó. Esta ley, tipifica y sanciona los denominados Delitos Informáticos. Los delitos tipificados en la Ley 19.223 consideran como un bien jurídico la calidad, la pureza e idoneidad de la información que está contenida en cualquier sistema automatizado de tratamiento de la información.

De las ilegalidades con el nauta:

*Los datos de la conexión no están encriptados, quedando desprotegido el usuario... Sobre el portal cautivos los bancos en China por ejemplo emplean un sistema de doble autenticacion donde ud recibe un código vía SMS al móvil asociado a la cuenta...pudiera ser opcional

*La interferencia, reventa del servicio etc... Se acabaría el mismo día que ETECSA cobre el servicio por trafico en lugar de tiempo... Mas sobre la interferencia en los puntos donde hay 4 AP dos de ellos comparten el mismo canal de radio en resumen... +interferencia -calidad del servicio....

Es que la seguridad de etcsa es 0. Nada esta encriptado, cualquiera puede verte la vida ahi. Miren cuando utlizas chrome para conectarte al sitio que muchas veces te dice que no es seguro. No es seguro porque etecsa no pone ningun tipo de seguridad, la mayoria de los sitios cubanos no utlizan https, :(

Independientemente que algun usuario viole lo establecido en el contrato o en las Indicaciones generales sea por negligencia o por hacerlo de soslayo, una cosa si tiene que quedar bien clara: La etica de una empresa, que tiene que proteger a sus usuarios que confiaron en ella, de estos sucesos vandalicos, la legislacion de leyes que castiguen estos ataques y la creacion de defensas antihackers de la propia empresa.

Les cuento que no es solo en las Provincias Aquí en la Habana en la Zona de la Rampa desde el Yara hasta el final del 23 en el Malecón también funciona este Robo y ETECSA nada. Pues yo casi al minuto me doy cuenta que no puedo entrar porque me dicen que está en uso mi cuenta y automáticamente cambio la clave, quise después transferir el saldo de la cuenta .com.cu a la cuenta que tengo también .co.cu y no me dejo hacerlo intente varias veces pero nada. Llamo al 118 y le comunico lo que está sucediendo me piden mis datos y mi número de carne y ven que soy yo el dueño, pero dicen que mi cuenta está activa y le digo que yo lo sé que por eso los estoy llamando para que desconecten el servicio. Según me refirieron que ella no está autorizada a realizar eso y que vaya al otro día a la oficina eso fue como a las 7 de la noche. Donde le respondo corazón ya al otro día no me hace falta ir a la oficina cuando ya no tengo saldo después que me consumieron todo. Di por terminada la llamada porque ETECSA NO ES CAPAZ DE RESOLVER LA AFECTACIÓN A SU CLIENTE.

Para mí esto sucede porque la misma compañía no quiere acabar de dar el servicio de internet atreves de la SIM del teléfono y se acabaría este robo que sufrimos muchos en las famosas Zona WIFI. Saquen ustedes sus propias conclusiones?

por eso internet por datos moviles es la solucion y asi liberar un poco los puntos wifi de todo ese atolladero de personas en los parques , internet por datos 3g es lo q hace falta

intercambios de apps ilegal?? a cuales aplicaciones se refiere como tal?

¿Y donde están los inspectores de comunicaciones, de las Oficinas Territoriales, dónde está la OSRI y todo el aparato de seguridad informática que existe para casos de comportamiento inapropiado en las redes? Ahora resulta que nadie puede actuar y, aunque los ladrones estén ahí delante de todo el mundo, no se puede hacer nada. Alguien brinda un servicio pirata, totalmente ilegal, cobra por eso y estafa a otros y no se le puede hacer una auditoría informática a sus equipos y nadie le puede pedir la licencia para prestar servicio, ahora resulta que esos tipos son intocables. Me resisto a creer que eso sea una realidad aceptada, es más bien una vergüenza.

LA IMPUNIDAD NO ES UNA OPCION

Tu ves en todos los parques lo mismo,en plena cara de la Policia ,que esta ahi no se para que,pues andan de dos en dos mirando cualquier otra cosa sin importancia ,como por ejemplo en pleno boulevar de San Rafael ,es habitual, son normales las propuestas a todo volumen de los que con su conectyfai se roban las cuentas,me pregunto:si a veces las autoridades del orden ves que a la gente por la calle le aplican registros y le mandan a enseñar lo que traen en sus bolsos sin ton ni son,porque ahi no hacen lo mismo y le decomisan todo eso que tienen para hacer sus robos ?,esta gente traen encima de la evidencia de multiples delitos...

Pero no es la policía quien tiene que actuar en primera instancia. Son los inspectores del Ministerio de Comunicaciones conjuntamente con ETECSA los que tienen que identificar a los infractores y entonces acudir con la policía para ejecutar las acciones que sean, la detención o el decomiso de la técnica. Esos inspectores andan por las calles con unos dispositivos midiendo la intensidad de emisión en 2.4GHz y 5GHz para saber si están dentro de la norma establecida y pueden identificar muchas de esas redes piratas.

Mira, en Cuba existen numerosas regulaciones para el espectro radioeléctrico, más que en otros países. Aquí no se autoriza el uso de las bandas ciudadanas libremente, para portar un walkie-talkie o para tener un trasmisor de radio cualquiera tienes que tener una licencia y una autorización que deben renovarse todos los años. Aquí nadie tiene autorización para instalar un AP con una antena exterior, todos esos equipos que la gente pone son diseñados para espacios interiores y los colocan en un mástil y le inventan una antena pero nada de eso es legal, ha sido tolerado y ahora mira las consecuencias.

¿Que dicen que es una banda libre? También hay bandas libres en la televisión satelital y mira a ver si alguien pone una parábola en el techo de su casa. Es verdad que muchos de esos delitos se cometen allí mismo en el parque, en la cara del cliente. Pero también es verdad que la informática deja traza de todo y ETECSA tiene la capacidad técnica para detectarlo y tener su propio personal que trabaje de conjunto con el Ministerio del Interior, porque la red es parte de su patrimonio y agredir la red para robarle el saldo a otro es como romper una puerta y meterse en la oficina comercial o en un local de servidores, la red es un espacio virtual que es propiedad de ETECSA y debe defenderlo como tal, no ponerse en tercera persona y lavarse las manos.

La wifi es un medio no seguro de por sí, vulnerable a que sucedan estas cosas. Internacionalmente se recomienda no utilizar este medio para enviar/recibir información sensible (manejar cuentas bancarias, correo electrónico, etc). Es importante ganar en cultura de ciberseguridad y que los usuarios se cercioren a la hora de loguearse en el portal que la conexión es segura (debe salir el candado verde) para evitar estos problemas. Mi recomendación personal es no acumular grandes cantidades de saldo e ir recargando de poco en poco para ante un robo minimizar las pérdidas.

Yo lo que quisiera saber es hasta cuando ETECSA o la Policia. o el Organismo que le corresponde va a permitir que se sigan produciendo ilegalidades como estas, que son de conocimiento público y que nadie actua, hasta cuando la impunidad con esta mafia, hay que llegarse por las zonas wifi, hay niños que lejos de estar estudiando, estan cometiendo estas ilegalidades, Y TODO EL MUNDO SABE QUIENES SON LOS QUE SE DEDICAN A ESTO. Le estan robando al estado y no entiendo como si ETECSA es una Empresa Estatal Socialista, y es la mas afectada como no puede hacer nada al respecto. Si trabajaran en funcion de eliminar estas ilegalidades pudieran bajar aun mas el costo de la internet y se beneficiaria todo el pueblo.

Ojo, no le están robando al estado sino al pueblo, al usuario. El dinero ya está en manos de ETECSA desde que uno compra la tarjeta de recarga o recibe una recarga, por tanto lo que le están robando las horas o el saldo al usuario.

Si, muchos menores de edad han cometido ese grave delito; por eso, pienso que ETECSA debería actuar así:

- Registrar la MAC del dispositivo en el portal, y bloquear al ladrón que saquea las cuentas por esa MAC y por el nombre host del dispositivo.

- Arreglar la sección en la que se indican el tráfico de subidas y bajadas (Está invertido, al parecer porque no pusieron el esmero necesario para diseñar la web del portal de usuario)

Pero no solo la culpa es de los suplantadores; aquí la culpa es tanto del que mata la vaca como del que le agarra la pata: O sea, de todos nosotros; y hasta de la misma ETECSA; Uno por nosotros andar desprotegidos y no tomar las medidas de seguridad pertinentes; la dos del ladrón y/o suplantador por ser tan descarado y tres por la desprotección con la que cuenta el usuario en ETECSA; ya que esta acepta que eso pase y no aplica normativas de seguridad referidas al tema que amparen al usuario.

estas cosas pasan x haber tanto atraso en leyes, seguridad informatica, informacion a la poblacion, metodos obsoletos d brindar el servicio a la poblacion y sobre todo q ningun cuidadano esta protegido contra estos delitos...no hay a kien acudir o denunciar, xq vamos andar claro, en otro pais m hakean la cuanta d internet y la culpable es la Compañia q brinda los servicios y la cual es la q debe indenmizar a sus clientes...pero esto es un tema aparte.....

Un artículo muy interesante y necesario.

Entonces..??? Al final es ilegal o no tener un router captar la señal de etecsa y distribuirla a 1cuc la hora?

leete el contrato de etecsa pa k veas...

El portal del usuario de etecsa todavía no implementa https certificado, creo que es self signed, o sea que simplemente hago un captive portal y un portal de usuario parecido con certificado firmado por mi, y tengo acceso a las contraseñas de los clientes. Yo no quiero utilizar ese portal por eso, pero no tengo otra alternativa que confiar a que no voy a ser robado. Además si te conectas a travez de otro ellos pueden cambiar los dns y cuando vallas a facebook ir a otra pagina parecida, por lo que siempre debes fijarte en que sea https certificado. Es cuestion de cultura, la cual muchos cubanos no tienen.

Esto pasa porque la Internet es muy cara.

Muy interesante la explicacion pero no se ha solucionado cuando van actuar, cuando va salir la ley de comunicaciones, cuando van hacer adecuaciones al codigo penal ante la avalancha de estafas por wifi, esas son cosas que urgentemente debe tratar el parlamento y sacar la solucion en conjunto con los organismos im plicados, sino sigue la poblacion desprotegida

Qué preocupación tengo!!!! ETECSA sabe que hay "connectify", sabe que hay nanos y nos deja en las manos de la Policía que no tiene el más mínimo conocimiento de estos delitos, que aún no ha sido instruida o al menos así parece, sin embargo si ETECSA sabe quiénes son, por qué no los desconecta de la red y que se avise por la vía que sea a la Policía. Yo no uso intermediarios, se los aseguro y ya me ha ocurrido dos veces que cuando cierro el portal me sigue corriendo el tiempo y tengo que simplemente entrar nuevamente y cerrar porque me sigue dando "en uso" y les aseguro, un CUC no es para jugársela en este sentido. Es preferible mi CUC por una hora que andar con "las promociones" de estos ladrones, no tienen otro nombre, vulgares ladrones y estafadores. En mi edificio los veo todos los días y cómo la gente cae en eso porque dicen "será ilegal, pero me ahorran dinero", jejejeje, hasta que te roban la identidad y te lo roban todo.

Buenos dias es un tema interesante el dela internet y las zonas wifi es dificil de erradicar xq siempre existiran aquellas personas mal intensiondas queriendo estafar al pueblo trabajador aunque no digo q dentro de ese inmenso grepo haya personas honestas q se acojen a esa forma de vivir x una facilidad de hacer dinero sin trabajar y me refiero a honestos xq no todas las personas estan para robarle el tiempo a quienes se conectan con ellos pero volviendo al tema esoi es un delito ilicito lo q sucede con las redes inalambricas ,yo piesol q eso lo erradiquemos cuando hagamos q las redes wiri la comunicacion inalambrica nos llegue a cada casa de cada de los cubanos entonces esas personas ya no podran realizar esta actividad cuando yo de mi casa solo necesite ir a ETECSA y comprar tiempo se acava eso pero mas le digo cuando hayan paklnes con ofertas de datos y la wifi sea general ejn cualquier parte ya nop tendremos ese problema tendremos q crear planes de datos hacer ofertas para q la poblacion compre y la wifi me llegue a mi casa se acava el delito q tengan benos dias y una feliz semana

El delito está y seguirá estando hasta que no traqueen a dos o tres y les metan una multa que los dejen con asma o los metan presos. Lo mismo ocurre con los delitos que no son informáticos... si las autoridades se desentienden... ¿qué nos queda?

...todo ello es cierto, la ciberdelicuencia aun incipiente, para lo cual no parece que estemos preparado, desconocimiento de ley y falta de marco regulatorio..e incumplimiento de ETECSA de lo contratado por ejemplo hace público los datos personales de sus clientes....haciendolo vulnerable en otros ambitos

todo eso esta perfecto pero para mi los unicos responsable de todo esto que pasa en las conecciones de wifi son ud exclusivamanete si pusieran un local en cada parque del estado no pasara eso fui de visita a oriente y en el parque no hay un intermediario tienes que ir a etecsa que esta abierto de 8 de la mañana a 8 de la noche de lunes a domingo todos los dia paga ahy tu conexion y vas para el parque y te conectas y aqui en ciudad de la habana no hay nada de eso y hablamos de provincia pero tiene mejor organizacion que aca resuelva ud mismo ese problema que son los culpable que los malechores se hagan de dinero porque provincia trabajan mejores que ud

Si que es verdad el delito que se esta cometiendo pero cuando el servicio comenzo habia que pagar 50 pesos por 1h y 20 minutos ahy comenzo todo algunas personas que no contaban con ese dinero se veian obligados a acudir a una via mas barata y a la misma vez cara y aceptaban o aceptan la conexion de otras redes ilegales ponirndo en riesgo su seguridad hoy en dia tenemos que tener mucho cuidado no solo con eso, tambien con los datos videos y fotos que tenemos en nuestro dispositivo podemos ser hackeados y ahy la cosa si que es mala

Es verdad que no hay una legislacion respecto a estos delitos pero ETECSA tampoco puede desentenderse de sus clientes porque si pudideramos irnos para otra empresa lo haríamos pero son un monopolio y ademas representa al estado cubano, por lo tanto tienen la obligación de implementar acciones correctivas y/o preventivas porque quien está perdiendo el dinero es el pueblo

ETECSA conjuntamente con los medios debería publicar un informe de los sitios que estan suplantando al sitio oficial de ETECSA. Eso es también Protección al Consumidor. ETECSA tiene los medios tecnologicos para la detección y prevención. Un informe periodico debe ser regularizado no sólo en su pagina web sino en la TV, la radio y en Internet. Eso ayudaría no sólo a los usuarios, sino también a los servicios especializados de la PNR.

Cuando hagan la ley, les pido de favor que no solo prohiban, permitan tambien, les recuerdo que somos el unico pais que esta prohibido entrar equipos wifi.

una forma mas de asegurarse, claro que pocos ususrios lo pueden conocer, es emplear una app de analisis WiFI, ya sea enn el equipo movil o laptop o el que sea, con capacidad de identificacion de fabricante. Si te dice que un equipo con SSID WIFI_ETECSA esta creado con un equipo del fabricante Huawei, lo mas seguro es que sea el legal. Si ves uno con un equipo del fabricante Ubiquiti,TP-Link u otro casi seguro es el falso. Perosnalmente asi chequeo antes de conectarme a un equipo, Lo interesante es que esto es simple de detectar y localizar el equipo en cuestion su locación y si conectadose a el sale un portal nauta falso, pues se les puede aplicar lo que les toca a sus dueños e implicados.

Mencionan que intercambiar aplicaciones esta en las ilegalidades??? me disculpan, eso es de lo mas ignorante que he visto escribir.