Navegador: ¿a qué te refieres con que la conexión no es privada?

Por: Nodiel Clavijo Llera

¿Cuántas veces te ha pasado que el navegador de tu teléfono, laptop o cualquier otro dispositivo inteligente, ha mostrado una advertencia –nada agradable y bien molesta de evadir– cuando intentas iniciar sesión en tu cuenta de WIFI Nauta? ¡Casi siempre! A no ser que hayas encontrado una solución: cambiaste de navegador a otro menos “trágico”; buscaste ayuda de tu “especialista personal en computadoras” (yo nunca me he conectado a una WIFI Nauta, y aquí estoy hablando como uno más) e invocó algo de sus artes oscuras en tu dispositivo; o, la más común quizás: te aprendiste de memoria el laberinto a recorrer para ignorar al “dramático” de tu navegador.

Cualquier navegador que valga la pena (Google Chrome, Mozilla Firefox, Safari, Opera, Internet Explorer), debe dejar bien claro que lo que estás a punto de hacer es riesgoso; la privacidad de tus datos, los que transmites y recibes del sitio al que intentas acceder (tus credenciales de Nauta en este caso), pueden verse comprometidos. Sí, no estoy haciendo más que repetir lo que ya te había informado ese señor navegador, pero por mucho que se diga no hay forma de dejar esto todo lo claro posible sin saber qué está sucediendo detrás del telón.

Con un miedo terrible a sobre simplificar, intentaré aclarar un poco las cosas en este asunto. Así, la próxima vez que estés a punto de maldecir al bueno de tu navegador, tal vez lo veas como el hermano mayor que cuida de ti y tus decisiones.

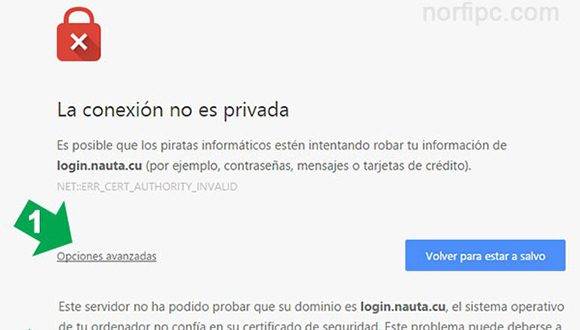

Aviso de intento de acceso a una conexión no privada. Foto: Cachivache Media.

Comencemos por lo básico. La internet que te llega en forma de páginas web está regida mayormente por el protocolo HTTP o Hyper Text Transfer Protocol (protocolo de transferencia de hipertexto, en español) algo así como la lengua en la que hablan tu navegador y esa computadora lejana detrás de www.google.com, por ejemplo (de forma genérica llamémosle servidor web o servidor). Este protocolo es bastante simple de leer, es decir, tu información viaja en texto plano hacia el servidor.

Existen montones de herramientas y técnicas para “engañar” a tu computadora y hacer pasar esa información a través de un intermediario malintencionado en tu misma red local (la red de tu oficina, la de los puntos WIFI Nauta, etc…), y no se requieren conocimientos avanzados para aplicarlas en una red desprotegida.

Es muy probable que te estés preguntando:

¿Cómo es que las personas pueden poner su información bancaria en una paginita ahí conectados desde cibercafés y otros lugares “inseguros”, sin que se filtren sus tan preciadas credenciales?

Sucede que HTTP tiene un amigo mucho más discreto e inteligente, HTTPS o Hyper Text Transfer Protocol Secure (protocolo seguro de transferencia de hipertexto, en español) que habla la misma lengua que su variante insegura HTTP, con una diferencia: los datos viajan envueltos en un canal de comunicación seguro. Este canal se materializa gracias a los protocolos de SSL/TLS, que se encargan de garantizar privacidad y autenticación. En otras palabras: certifica que “estás hablando con quien dice ser, y que solo ambas partes pueden entender esa conversación”.

Tratemos de enumerar y explicar (sin perdernos demasiado en los detalles) los pasos que suceden de forma transparente al usuario cuando accede a un sitio a través de HTTPS.

Digamos que iniciaste una conexión a https://www.google.com desde tu navegador. Lo primero que nos presenta el servidor es su “certificado digital”. Este certificado es un documento que contiene información sobre su dueño –en este caso Google– y una firma digital para validar que fue emitido a este por una Autoridad de Certificación (o CA por sus siglas en inglés).

Para ponerlo en clave lega: supongamos que eres una persona en extremo desconfiada y solo aceptas conversar con tus amigos y los amigos de tus amigos. Si alguien intenta entablar un diálogo contigo, primero verificas si forma parte de tu lista de amigos; sabes cómo lucen y no te sería difícil identificarlos. ¿Cómo reconocerías a las amistades de tus amigos entonces? Muy fácil; estos reparten entre sus conocidos cercanos un papel con su firma, la cual conoces. Entonces, si esta persona extraña te enseña un papel con la firma de alguien en tu círculo amistoso permites la conversación; en caso contrario, lo ignoras y sigues tu camino.

Casi de la misma manera funcionan los “certificados digitales”. Los sitios web que deseen permitir conexiones seguras o HTTPS, deben primero obtener un certificado firmado digitalmente por una CA. Estas Autoridades de Certificación son entidades de confianza responsables de asociar mediante un documento digital o certificado, la verdadera identidad del poseedor. No solo basta con que el servidor de google.com nos diga: “este que… si… ¡soy google!”, sino que debe decir: “soy google, ten este papel firmado por esta CA (Symantec, GeoTrust, DigiCert, etc…)”. Generalmente los navegadores traen consigo una lista predefinida de autoridades en las que confía, y también lo hará de los certificados firmados por alguien en esta lista.

Para este caso, una firma digital es una secuencia de caracteres que se genera a partir de la información de a quien se emite y de una clave súper secreta que solo posee la Autoridad de Certificación, usando un algoritmo que hace prácticamente imposible adivinar la clave secreta a partir de la firma y la información del poseedor. Es de esperar que estas entidades certificadoras sean sometidas a auditorías de seguridad muy estrictas, aunque esto no ha evitado que por falta de verificación, se hayan emitido certificados identificando grandes empresas, por ejemplo Microsoft, a personas totalmente ajenas.

Muchas personas se conectan a través de dispositivos móviles a las conexiones wifi NAUTA. Foto: Fernando Medina Fernández / Cachivache Media.

Verificada la credibilidad del servidor que responde al nombre de www.google.com, el navegador sabe que iniciará una comunicación cifrada con el servicio legítimo que hará buen uso de nuestros datos, pero primero veamos lo que son los algoritmos criptográficos de llave simétrica y asimétrica, y luego, cómo se usan en esta conexión cifrada.

En el terreno de la criptografía existen varias clases de métodos para ocultar información. En especial, para este caso, hay dos de los que nos gustaría saber, uno llamado llave pública o llave asimétrica, y otro llave simétrica. Los algoritmos de llave asimétrica se basan en que cada parte posee un par único de claves o llaves, una pública y otra privada, la pública se le distribuye a quien quiera comunicarse contigo y se usa para cifrar el mensaje, mensaje que sólo podrá ser descifrado por tu llave privada. Por lo general, estos algoritmos usan problemas “difíciles” de los que hasta ahora no se conoce solución “rápida”, por ejemplo, RSA, que se aprovecha del desconocimiento, por el momento, de un algoritmo eficiente para la factorización en números primos de enteros.

Los de llave simétrica son en los que existe una sola clave con la que se cifran y descifran los mensajes, debido a esto ambas partes deben acordar esta clave de antemano de una manera secreta. De seguro alguna vez usaste alguna forma de criptografía simétrica para ocultar el texto de un mensaje, quizás en tu aula de clases o en tu diario. Creabas una tabla de sustitución de letras, por ejemplo: a la “A” le hacías corresponder la “X”, a la “C” la “B” y a la “S” la “R”, entonces “CASA” se volvía “BXRX”; solo bastaba aplicar la sustitución a la inversa y obtenías el texto inicial.

Después de este “pequeño” paréntesis podemos revelar un ingrediente vital del certificado para su uso, la llave pública, en este caso de Google.

Llegados aquí nuestro navegador ya posee la llave pública de google.com, incluida en el certificado, y la puede usar para cifrar el mensaje en el que acuerdan qué algoritmo de llave simétrica y clave usar en la comunicación que sigue a continuación, que solo podrá ser descifrado por el servidor en posesión de la llave privada o secreta. ¿Y por qué el navegador no genera un par de llaves pública/privada y se comunican así? La principal razón es porque los algoritmos de llave simétrica son más eficientes y rápidos, y pueden lograr la misma seguridad con claves mucho más pequeñas que los de llave pública. Cabe aclarar que toda la información que pasa cifrada de esta manera podría ser interceptada por cualquier servidor intermedio pero sería prácticamente imposible de descifrar.

Ahora, ¿qué tiene todo esto que ver con el error de la WIFI Nauta? Pues resulta que el servidor en el que introduces tu nombre de usuario y contraseña, está habilitado para una conexión HTTPS, pero nos presenta un certificado inválido, esto puede ser debido a que no está firmado por ninguna Autoridad de Certificación que tu navegador confíe, la gran mayoría de estas autoridades son norteamericanas y el bloqueo impide que sean emitidos a dominios .cu. Aun así, existe un puñado de ellas, confiables, que no radican en Estados Unidos, aunque pudieran ser revendedoras de las principales y por tanto sujetas a las mismas leyes.

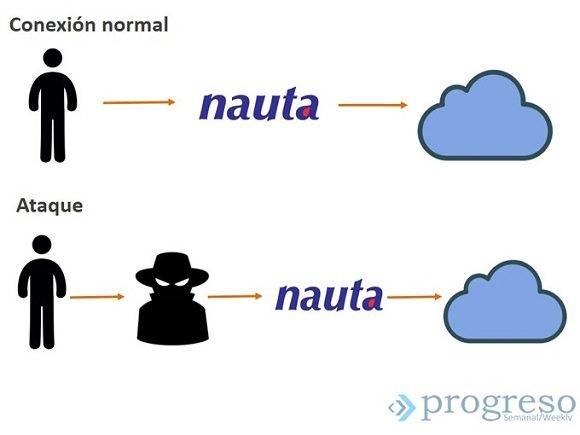

Una descripción gráfica de un ataque informático MITM. Ilustración: Progreso Semanal.

Si no está firmado por ninguna autoridad, entonces es auto-firmado, que es como se hacen las Autoridades de Certificación de sus propios certificados. En el caso que nos ocupa puede estar auto-firmado por Etecsa (que no se encuentra en tu lista de entidades confiables), y de ser así ignorar el error no trae problemas, pues tu información será cifrada correctamente como si nada hubiera pasado. Pero pudiera suceder es que estés siendo víctima de un ataque informático MITM (Man In The Middle u Hombre en el medio, en español) por alguien en tu red local en donde el atacante “engaña” a tu dispositivo y hace pasar toda la información que envías y recibes a través de él, pero si usaras el certificado original del servidor le sería imposible descifrar tu comunicación, por lo que te presenta otro generado por él, auto-firmado por “Pepito Perez”, y como es usual ignoras esta advertencia, aceptas este certificado desconocido y tu dispositivo cifrará con la llave pública del hombre en el medio, el que también posee la llave privada para descifrar todo lo que envíes, y desgraciadamente tu antivirus o firewall ni se entera.

Quizás el atacante simplemente puede presentarte una conexión HTTP en la que el navegador ni protesta. No me extraña oír tantos casos de cuentas robadas. No me atrevo a dar total seguridad que esta sea la vía, pero es más que factible.

Resumiendo, mis recomendaciones

Primero: no uses más ese navegador “machote” que no se queja, que su valentía no es más que un sinónimo de “inseguro”.

Segundo: intenta descargar el certificado de Etecsa e instálalo en tu dispositivo (la vía varía mucho de dispositivo en dispositivo), esto hará que el error solo aparezca en caso que estés siendo engañado por otra persona y no deberías continuar. Si no sabes cómo hacerlo, llévale este párrafo a tu “especialista personal”, él sabrá lo que hacer.

Los protocolos descritos anteriormente se especifican detalladamente en grandes documentos, explicando cómo deberían funcionar. Estos protocolos son materializados (implementados) por simples mortales que también tienen días malos y se equivocan, por lo que tales implementaciones no están exentas de fallas que las hacen vulnerables. Como ejemplo, el sonadísimo error o bug Heartbleed, en el que, al enviar un mensaje malformado al servidor vulnerable, permitía revelar fragmentos de hasta 64kb de su memoria privada en los que se podían encontrar contraseñas, información personal e incluso hasta la clave privada asociada a su certificado. Este pequeño error puso a temblar todo servicio en internet (una gran parte) que usara la implementación más popular de SSL/TLS: OpenSSL.

P.D. Si sabes del tema y detectas algún error, agradeceríamos que nos dejaras tu “pull request” en los comentarios.

(Tomado de Cachivache Media)

Sigue a Canal USB en Facebook y Twitter

Cachivache Media es una revista digital para los millennials cubanos que disfruten del triángulo amoroso cultura-tecnología-sociedad. Como se anunció en la presentación de Canal USB, trabajos o coproducciones con Cachivache aparecerán en estas páginas.

- Naruto confirma nuevos proyectos de videojuegos y animación para su 25 aniversario

- Inteligencia artificial: La máscara de un nuevo colonialismo

- Amazon lanza Alexa Podcasts: Crea episodios de podcast con IA al instante

- Apple prepara relanzamiento de Siri con borrado automático de conversaciones

- Acusan a ChatGPT de filtrar temas de conversación y datos de usuarios a Google y Meta

- ir aCanal USB »

- Brote de ébola en la República Democrática del Congo deja 60 fallecidos

- Enfermeros de Cuba siguen siendo héroes de la salud

- Banco extranjero suspenden operaciones en Cuba con Visa y Mastercard desde el 6 de junio por medidas de Estados Unidos

- Más de 3 500 muertos en el Líbano en tres meses de ofensiva israelí

- Desde Vietnam conmemoran 95 cumpleaños de Raúl Castro y denuncian campaña mediática

- ir aNoticias »

- Naruto confirma nuevos proyectos de videojuegos y animación para su 25 aniversario

- Arranca “a la baja” temporada de huracanes en el Atlántico

- Los tokens son la próxima mina de oro de China

- Ministerio de Comunicaciones desmiente restricción de tres horas diarias de internet móvil en Cuba

- ¿Te pican los ojos? Deja de frotarlos ya porque podrías necesitar un trasplante de córnea

- ir aCiencia y Tecnología »

si no es privada como es....

Para conectarse de forma segura es necesario tener el certificado público del servidor y añadirlo al web browser (explorador de internet). Además hay que validar como confiable al emisor del certificado. Por ejemplo en Firefox pueden ir a Opciones/Avanzadas/Ver certificados y Autoridades. Si dan click en importar pueden incluir manualmente un certificado público, que en este caso sería emitido por ETECSA (no se si existe porque no uso Nauta). Luego se da click en Editar confianza y se valida la comunicación HTTPS con el servidor. Lo más preocupante es que el certificado sea realmente de ETECSA y que no se trate de uno generado por un atacante. De esta forma se generará una clave de sesión (simétrica) para cifrar los datos y se enviará al servidor cifrada (con cifrado asimétrico). El servidor descifrará la clave de sesión con su privada y descifrará los datos enviados.

Entonces, si ETECSA tiene la otra parte de la clave definida en el certificado, puede ver todos mis datos cuando pasan por sus sistemas, pues pueden descifrarlos. Pueden ver todo lo que pasa por conexiones https/ssl, como servicios de correo, mensajeria instantanea, redes sociales, etc, cualquier web protegida con SSL.

M&M> Oistes campanas pero no sabes donde, el certificado tls/ssl es para asegurar que la transaccion de datos entre las partes involucradas se haga de manera segura. Esto para nada tiene que ver con la privacidad. A Etecsa para nada le interesa o le importa imponer una llave publica para investigarte. Piensa que para conocer donde te metes están sencillo con preguntarle a la red por la que navegas hacia donde navegas. Es decir cada maquina que componen(router, switches capa2, servidores dns, servidores dhcp para wifi, IPS, gateways, etc) una red debe mantener un registro de su actividad para garantizar que esta funcionando perfectamente. Tu telefono, tablet, pc, laptop.... aparte de la ip, debe autenticarse en la red con una mascara de red unica la cual tambien limita que una ip no pueda ser utilizada dentro de la misma red. Es valido exponer dudas, pero mas valido es investigar antes de crearse una malsana idea.

ddebi poner los signos de interrogacion. lo de las uRLs, eso se sabe, funciona asi en cualquier parte. lo que me refiero es a los flujos de datos. es eso posible?

Amigos una vez que tus datos vijan por una red hacia una computadora que no puedas controlar nada es seguro independiente de certificados y protocolos de seguridad

no hay seguridad informatica en cuba?

Bueno en mi escuela si hay , uci forever

Si las hay sergio, hay leyes que la respaldan, pero digamos que donde toma mayor fuerza es en centros de trabajos u organizaciones que manipulan y tratan información sencible para la sociedad. Y aunque acá la piratería de música también es ilicita, todos sabemos que sucede con ello. Tal es el caso que hay veces que creemos que esto es nulo, pero trata de hackear a Etecsa para que veas si no vas a juicios jja

Y los que sacan un candado rojo grande que se hace

Podría el autor informarnos de dónde podemos descargar el certificado digital de ETECSA para instalarlo en nuestros navegadores y así evitarnos esta molestia además de ganar en seguridad???

Gracias.

Los 3 primeros no entendieron nada, les sugiero lean de nuevo el artículo

y en que dirección(url) se puede obtener el certificado de la CA de ETECSA?

saludos

no dejeron el link para descargar el certificado de etecsa.Si pueden ponganlo...

ENTONCES QUE NAVEGADOR SE PODRA USAR K SEA UN POCO MAS COMFIABLE,K ALGUIEN ME DIGA PORFA

Buena explicacion que deberia haberse dado desde hace rato. La unica solucion es que ETECSA busque la manera de obtener un certificado valido, porque lo malo de esto es que ya la gente puede haberse acostumbrado al cartelito de "certificado no valido", lo cual es muy malo para todos. Es verdad que conseguir un certificado para un .cu es dificil, no estoy seguro al 100%, pero debe haber alguna entidad certificadora que si lo haga, no obstante etecsa podria obtener un dominio .com y utilizarlo como portal de autenticacion alojado aqui en el pais, nada dificil y mas sencillo para obtener un certificado.

Oyeron tiros pero no saben donde:

El sistema HTTPS utiliza un cifrado basado en SSL/TLS

HTTP opera en la capa más alta del modelo OSI, la capa de aplicación; pero el protocolo de seguridad opera en una subcapa más baja, cifrando un mensaje HTTP previo a la transmisión y descifrando un mensaje una vez recibido. Estrictamente hablando, HTTPS no es un protocolo separado, pero refiere el uso del HTTP ordinario sobre una Capa de Conexión Segura cifrada Secure Sockets Layer (SSL) o una conexión con Seguridad de la Capa de Transporte (TLS).

Para preparar un servidor web que acepte conexiones HTTPS, el administrador debe crear un certificado de clave pública para el servidor web. Este certificado debe estar firmado por una autoridad de certificación para que el navegador web lo acepte. La autoridad certifica que el titular del certificado es quien dice ser. Los navegadores web generalmente son distribuidos con los certificados raíz firmados por la mayoría de las autoridades de certificación por lo que estos pueden verificar certificados firmados por ellos.

Es decir que el cliente no baja el certificado, de eso se encarga el navegador web cuando accede a la pagina que utiliza en su url en protocolo https. Etecsa provee este certificado y advierte que como la red wifi es inalambrica existen o pueden existir sujetos mal intencionados que puedan tratar de redirigirte hacia otra pagina insegura. Existe seguridad informatica y esta se aseguro que la pagina de nauta fuera segura para el cliente.

Cuando se podra revisar el correo nauta y navegar por internet por el portal nauta desde las demas redes nacionales (sld, edu, etc)???

nunca

Quieres mucho pan por un medio......

En el mundo entero..desarrollados y no el internet es muy barato...cualquier persona puede acceder a ella con predios muy módicos...SOLO EN CUBA SE ENCARECE DEMASIADO...OJALA PRONTO HAYA UNA REBAJA EN LA HORA DE IBTERNET Y MAS PERSONAS PUEDAN USARLA DE MANERA FACIL..MUCHAS VECES NCSTSMOS INFORMACIÓN Y NOS CUESTA MUCHO BAJARLA..SOBRE TODO LOS CLIENTES DE NAUTA HOGAR..ES MUY LENTA LA CONEXION..Y CLARO..HEMOS LOGRADO MUCHAS COSAS...PERO SE PUEDE LOGRAR MAS...CON MENOS COSTO. SALUDOS

el link de la pagina para descargar el certificado de etecsa

Donde esta?

Esto me sucedio el pasado Domingo en la zona del vedado y es verdad tengan cuidado. Este problema me ocurrio rapidamente contacte con Etecsa y a su vez esta entidad en parte responsable no fue capaz de darme una respuesta precisa o coherente.Para ellos fue simple: Hay congestion en las lineas...

Etecsa nunca tiene respuestas para nada, las personas que trabajan hay no están capacitados para responder las quejas y dudas de nosotros los usuarios, y ellos no se preocupan ni un mínimo por la seguridad de los usuario, además que no se les hacen auditorias creo yo, porque si no, por la falta seguridad informática estuvieran en problemas por todos los problemas que sus servicio presentan, sean correo nauta o wifi nauta.

De acuerdo con usted

¿Cómo se puede obtener un dominio .cu?

Ceniai y etecsa son los dos proveedores de registros DNS .cu en cuba. Vale aclarar que Ceniai tiene la raiz .cu y todo hacia la izquierda son subdominios... ejemplo: co.cu, sld.cu.

para adquirir un dominio por ahora se debe estar constituido como empresa o persona juridica (tipos de cooperativas) me parece.

COMO SIEMPRE CUANDO LA COSA SE PONE SERIA ET CALLA. QUIZAS VOLVIÓ A CASA

Holas a todos.

Es bueno que se emitan estos articulos para la población no vinculada al sector de la tecnologia y mas cuando se lleva acabo la digitalizacion de la sociedad cubana.

Es bueno ir introduciendose en este campo yaaa, porque nos come el leon. Aunque el articulo es bueno para iniciar, faltaria varios articulos para dejar claro varias cosas con la seguridad de la informacion.

El metodo MITM es muy famoso y tienes variaciones dependencia del escenario, les digo esto porque no vasta con el certificado y maneras de esquivar los mecanismo de seguridad.

Aqui un humilde Informatico.

Sucede que los navegadores incluyen solo los certificados conocidos y legales a nivel mundial. ETECSA y su web nauta solo son vistos como inseguros, por lo tanto no tienes manera de saber si es un plagio adonde estás accediendo.

Magic no es tan asi como dices, que el navegador no pueda comprobar la validez de la conexión no significa que esta sea maligna. Sencillamente significa que no pudo comprobar la validez. Etecsa genera su propia llave tls/ssl (lo cual es valido y lo mas comun) por lo que en lo que te debes de preocupar es cuando tu navegador no te diga que estas accediento a una conexion insegura, lo que puede indicar que te mantienes dentro del protocolo http y que puedes estar accediendo a una pagina fraudulenta.

Entonces si usamos el certificado de ETECSA, ETECSA pasa a ser el MAN IN THE MIDDLE. Donde yo vivo, no hay que instalar ningún certificado de la compañía que me provee servicio de internet, por tanto estos no tienen forma de leer la información que transfiero con ningún website o servicio. Lean bien este articulo y si pueden busquen información en otro sitio web para contrastar.

Me parece que el que debe investigar un poco mas y leer es usted. ETECSA en ningún momento exige que instales nada para proveerte internet, es mas tu no sabes que estas instalando un certificado ssl. De eso se encarga el navegador web que utilices y el servidor donde este alojada la pagina web. Ahora usted esta navegando por una red que usted no construye ni administra, por lo que resulta infantil pensar que tu proveedor de internet no sepa que estas haciendo un su red.

Mi recomendación en este tema es que ETECSA dedique un poquito de tiempo a encontrar entidades certificadoras de confianza aceptadas por la mayoría de los navegadores y que emiten certificados libre de costos. De este modo el usuario final no tiene que preocuparse por descargar un certificado auto firmado que es una muy mala práctica. Y dando información a sus clientes de que a partir del cambio no acepten certificados auto firmados, que es la manera que tiene los potenciales atacantes para falsificar el portal nauta, cosa que recientemente a ocurrido en algunas zonas. Como informático puedo decirles que ya mi empresa lo ha logrado y si nosotros lo hicimos ustedes también pueden hacerlo.

Como ven esto es un tema que debe resolver la empresa, los usuarios finales no tienen que preocuparse por esto solo saber que NO DEBEN ACEPTAR CERTIFICADOS AUTO-FIRMADOS, esa es la clave. Desafortunadamente en estos momentos el certificado de nauta es auto-firmado ese es el poyo de arroz con pollo, quitar este y poner uno firmado por una entidad de confianza.

En hora buena ha llegado un artículo referente a este importante tema, felicito a su autor.

Saludos.

Para nada ETECSA tiene que buscar nada de nadie certificado (eso es una insensatez), ella cumple con generar su propio certificado ssl, es el navegador web el que no puede comprobar la validez del mismo (lo cual no significa que sea falso). Es competencia de etecsa asegurar su pagina de login nauta con https. Para que entiendan: el certificado ssl se envía en la conexión que establecen los terminales con el servidor donde esta alojado la pagina nauta y solo sirve para encriptar la comunicación entre el navegador y el servidor. Para esto no hay que buscar nada de ningún lugar y si que el servidor web sea capaz de generar certificados ssl.... lo cual hace!!!. Que el navegador no pueda comprobar la validez del certificado no tiene importancia en este caso y para nada se considera una brecha en la seguridad.

a ver caballero, no han entendido nada aunque no sé si es la redacción del artículo la que causa la confusión o si no lo leyeron bien. A ver, ¿alguno ha escuchado que a alguien le han robado su cuenta de internet y por consiguiente el saldo en ella? Pues el susodicho certificado es parte de la solución que se hace a nivel internacional para proteger la información de las aplicaciones y los usuarios y así impedir, entre otros, el robo de identidad que es lo mas que afecta en cuba. Para explicarme, el certificado es parte de todo un mecanismo de encriptación que se aplica para proteger el intercambio de información y que nadie pueda capturar información como datos de usarios y contraseñas.

Este sistema lo usan todas las grandes compañías del mundo como google en todos sus servicios como gmail. Facebook, que de hecho en sus inicios no lo usaba y se vio tan presionada por los usuarios y los escándalos de seguridad que terminó cambiando a https.

¿Dónde está la confusión? En lo que le faltó por aterrizar al artículo. Primero, como se dice es muy importante tener un navegador moderno porque tiene estas y otras medidas de seguridad. Lo que pasa es que todos los navegadores modernos se basan en los certificados que se emiten por las entidades internaciones autorizadas. Por lo que cualquier otro certificado que ellos vean te lo ponen como no seguro y tiene el usuario que especificar que si confía en dicho certificado. Por eso es que cuando un usuario abre mail.google.com o facebook.com no le dice nada y cuando se va a autenticar en el portal del nauta si, porque el certificado es creado por la misma etecsa. Pero no es nada malo, sino todo lo contrario, es lo único que puede evitar que no les roben sus datos como usuario y contraseña.

En casos como los que cuenta Jose si esta en otro país donde tiene el enlace hasta en su casa y no tiene que autenticarse entonces simplemente cuando entre a un sitio web que haga uso de un certificado legitimo como las ya mencionados FB o gmail ni se dará cuenta.

No se preocupen no tienen que descargar ni instalar nada. Cuando se conecten a la wifi el navegador del teléfono se los debe notificar y ahí lo aceptan y lo agregan y ya. La idea que creí entender del artículo es que les recomendaban verificar que el navegador siempre les notifique ya que así sabemos que estamos en cierta medida a salvo.

Muy bien la explicación, sobre todo lo de descargar el certificado para instalarlo como confiable en nuestro ordenador. Ahora el único punto que queda es que si lo vas a descargar y justo esa primera vez eres la víctima de un ataque MITM, te robarán la cuenta de todos modos, aún más si los que leen este blog son algunos de esos que usan 'phishing' para pescar la contraseñas de los demás pescarán aún más contraseñas de personas desesperadas, que al igual que tú y yo, quieren proteger cuanto antes su privacidad. Dicho lo anterior creo que Etecsa debería brindar un servicio para instalar ese certificado o al menos ofrecer ese certificado a quien lo desee en sus oficinas de atención, para evitar estos peligros. (Ya que está tan caro el servicio, que por favor tenga bastante soporte)

Genial comentario!!

Y para qué está la TV, porque no explican esto por la TV?, yo creo que ya todo el mundo sabe como lavarse las manos, jejeje. Ademas a veces entendemos seguridad informatica como un papeleo que cuando viene la auditoria es solo lo que revisa, los papeles. La seguridad informatica es algo que tambien hay que aprender

Hay dios mio, dejame ver como explico esto para no ser censurado nuevamente:

En este párrafo, donde se refieren a HTTP hay un error conceptual:

"Existen montones de herramientas y técnicas para “engañar” a tu computadora y hacer pasar esa información a través de un intermediario malintencionado en tu misma red local"

No es necesario engañar a nadie para hacer pasar los paquetes de red en una conexión HTTP, pues sobre HTTP los datos no viajan encriptados y cualquiera puede leerlos.

Qué dicen los estimados compañeros de la OSRI (Oficina De Seguridad de Redes Informáticas) una bella casona en Egido. Cobran su salario por garantizar la seguidad de las redes nacionales y permiten que el unico proveedor legal malacostumbre a los usuarios a navegar sin seguridad. No es su deber estimular el orden en las redes. Al menos que digan su opinión, recomendaciones, algo.....algún día.....en algun lugar público

Jejeje todos navegamos sin seguridad en la red, es lo usual y mas comun. habria que haber dicho que la red wifi es la mas vulnerable a ataques, pese a sus mayores beneficios. Etecsa cumple con lo que ha hecho, fijate que la pagina de etecsa no la han hackeado, hasta ahora no tiene brechas de seguridad. La cosa viene cuando un cliente trata de autenticarse en nauta atraves de un medio inseguro, por eso entra el ssl para que se establezca una comunicación encriptada entre cliente y servidor web.

Etecsa y cualquier empresa cubana puede hacer sus dominios con un certificado firmado por una CA sin ningún costo alguno, solo es simplemente que no lo conocen o no saben como, bueno les dejo acá para su lectura la vía de como hacerlo http://armandof.cubava.cu/2016/08/12/sysadmin-asegurar-nuestro-server-web-nginxlets-encryptsecurityheaders/

e aquí la respuesta a esta parte del articulo que cito: " ninguna Autoridad de Certificación que tu navegador confíe, la gran mayoría de estas autoridades son norteamericanas y el bloqueo impide que sean emitidos a dominios .cu. ", entonces si existe soluciones como https://letsencrypt.org, por que seguimos poniéndonos la traba del bloqueo.

Los primeros. Que leen correos son los jaker con licencias para viole la ley el pueblo de EEUU tiene experiencia son los cilberpolicia

muy mal redactado el artículo, ni los conocedores de la materia lo entienden, este no es un sitio especilizado para escrbir de esa forma, el usuario común se quedó en blanco y con más dudas que antes.

Mi red personal de casa me estuvo fallando el internet y cambie mi módem, pero los problemas siguieron, al final era un problema con mi línea de teléfono, pero ahora fíjate que cuando apenas está agarrando el internet y entro a Google, Hotmail, YouTube, (desde todos mis dispositivos) me aparece una ventana emergente que dice que no puede verificar la identidad del servidor. Cuando checo los detalles me aparece *red no confiable* y los datos de mi módem no coinciden con los detalles de mi ventana emergente (fecha y nombre de mi modem) luego en Google dice que "terceros están intentando robar mi información" quisiera saber que es cabe recalcar que con mi módem viejo no sucedía esto, Saludos

una pregunta que tiene y no que ver con el tema despues del apagon del domingo pasado muchas personas no podemos conectarnos ni con mozilla ni con crome dice la respuesta del servidor secure.etecsa.cu:8080 no es valido alguien explica que pasa pues en el 118 de etecsa solo te dicen no tengo nada reportado no hay ningun problema saludos