Hablando de ciberseguridad (V)

Foto: opengroupsa.com

El desarrollo de las Tecnologías de la Información y la Comunicación (TIC) en Cuba y la defensa del ciberespacio nacional, precisan de una actualización y adecuación a los tiempos actuales de las normas jurídicas relacionadas con estos vitales asuntos.

En este trabajo, Miguel Gutiérrez Rodríguez, Director General de Informática del Ministerio de Comunicaciones, nos ofrece detalles del Decreto No. 360/2019, sobre la Seguridad de las Tecnologías de la Información y la Comunicación y la Defensa del Ciberespacio Nacional.

- ¿Cuáles son los objetivos de este Decreto y con quien está relacionado el término Seguridad de las TIC?

-Lo primero que quisiéramos apuntar es que este Decreto es de aplicación a los órganos y organismos del Estado y el Gobierno, las organizaciones empresariales y demás entidades estatales, incluidas las fuerzas especializadas en seguridad informática, el sector no estatal y las personas naturales.

El objetivo general es elevar los niveles de seguridad en correspondencia con los riesgos asociados a la evolución de las TIC y las posibilidades reales de gestionarlos.

Además, tiene los objetivos específicos siguientes:

- Proteger el Ciberespacio Nacional y preservar la soberanía sobre su utilización.

- Establecer la seguridad de las TIC y los servicios y aplicaciones que soportan.

- Establecer la seguridad de las Infraestructuras Críticas de las TIC, con la finalidad de contar con una estrategia de fortalecimiento y sostenibilidad.

Es importante referir que el término Seguridad de las TIC está relacionado con la confidencialidad[1], integridad[2] y disponibilidad[3] de la información que se genera, procesa, almacena por los terminales y se transmite por las redes de datos.

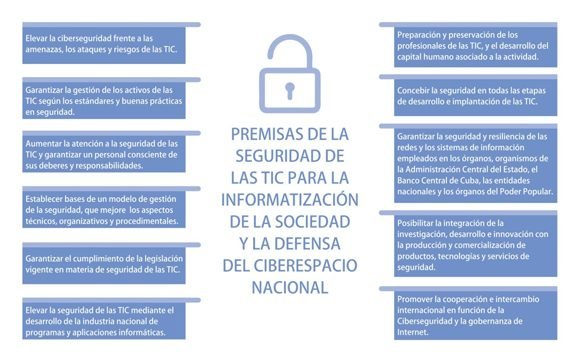

-¿Qué premisas de la seguridad de las TIC se tienen en cuenta para la informatización de la sociedad y la defensa del Ciberespacio Nacional?

-Resulta necesario comprender que en las condiciones actuales es imprescindible elevar la soberanía tecnológica en beneficio de la sociedad, la economía, la seguridad y defensa nacional; contrarrestar las agresiones cibernéticas; salvaguardar los principios de seguridad de nuestras redes y servicios; así como defender los logros alcanzados por nuestro Estado Socialista.

Nuestro país en diferentes foros internacionales ha manifestado su posición a favor del uso pacífico y legítimo de las TIC, así como de las múltiples oportunidades que ofrece el ciberespacio para el desarrollo social y económico de las naciones subdesarrolladas.

Este Decreto pretende actualizar las normas jurídicas sobre esta temática y contribuye a dar una respuesta efectiva a los vacíos legales que existen sobre la ciberseguridad, de tal manera que facilite el funcionamiento estable y seguro de los servicios que brindamos sobre Internet.

Entonces, constituyen premisas de la seguridad de las TIC para la informatización de la sociedad y la defensa del Ciberespacio Nacional, las siguientes:

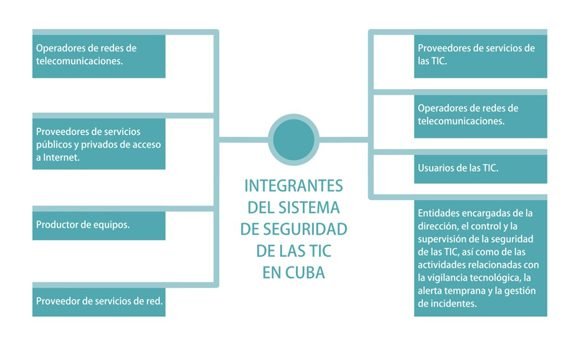

-¿Quiénes integran el sistema de seguridad de las TIC en Cuba?

-El Sistema de Seguridad de las TIC[4] se constituye a partir de las estructuras, procedimientos y otros componentes de seguridad existentes en las instituciones del país que posean o utilicen las TIC, e incluye:

En este sentido cada entidad que haga uso de las TIC debe diseñar, implantar, gestionar y mantener actualizado un sistema de seguridad en correspondencia con los elementos a proteger y los riesgos a los que estos se exponen. Además, debe elaborar su plan de seguridad de las TIC tomando como base la metodología establecida por el Ministerio de Comunicaciones en la Resolución No. 29/2019, como parte de las normas jurídicas que recientemente han sido puestas en vigor.

Notas:

[1] La confidencialidad implica que solo quienes estén autorizados puedan acceder a la información, y con ello se minimice la posibilidad de que sea empleada por nuestros enemigos para sus agresiones.

[2] Garantizar la integridad significa que la información no sea alterada o destruida, y por tanto mantenga el valor de uso para el que se le destina.

[3] La disponibilidad de la información implica tanto su búsqueda y obtención, como su diseminación, de forma tal que todo usuario autorizado que la necesite pueda acceder a ella oportunamente.

[4] Es el conjunto de medios humanos, técnicos y administrativos que, de manera interrelacionada garantiza diferentes grados de seguridad informática, en correspondencia con la importancia de los bienes a proteger y los riesgos estimados.

- Fidel y la Comunicación Revolucionaria: Lecciones para el Siglo XXI (+ Video)

- La participación laboral en Cuba: Retos y perspectivas desde la base

- ¿Privatización o actualización?: Claves del nuevo Decreto Ley sobre asociaciones entre empresas estatales y privadas en Cuba

- Por el bienestar animal: Formación desde la primera infancia

- El polvo de la derrota

- ir aEspeciales »

- ¿Cómo ha cambiado la Tierra en 58 años?: lo que revela la comparación entre las icónicas fotos de nuestro planeta del Apolo 8 y de Artemis II

- El fantasma en el núcleo: Rootkits y Bootkits, la infección que nace antes que el sistema operativo

- Cuba impulsa proyectos de energías renovables en encuentro presidencial con científicos

- Rusia evalúa devolver al servicio unos 700 biplanos An-2 ante demoras en nuevo proyecto Baikal

- Auge del alquiler a corto plazo coloca robots humanoides a trabajar en contratos breves

- ir aCiencia y Tecnología »

Si pudiera explicar como se aplicarán los artículos 71 y 115 del Decreto 360. Saludos y gracias.

No es la R 129 del 2019 del MINCOM???

En caso de persona natural o jurídica no estatal, usuario de alguna TIC particular que no representa un peligro informático sino para sí mismo y jamás para un tercero, a la luz de las nuevas resoluciones: ¿podría esta persona voluntariamente prescindir de los procedimientos de seguridad previstos para esta TIC?

Pregunto esto por el viejo dilema del costo de la caja fuerte y el dinero que se guarda en ella y el asunto de la responsabilidad, que se resumen en las frases: “nadie compra una caja fuerte de un millón de dólares para guardar un dólar” y “mientras no esté en el banco, la responsabilidad por mi dinero es mía”. De esto deriva que nadie puede obligarme a comprar una caja fuerte para guardar mi dinero, tampoco pueden obligarme a depositarlo en el banco.

Si el único riesgo posible es el propio, entonces por qué obligar a cumplir procedimientos de seguridad cuyo costo podría superar al del propio servicio.

¿Qué significa preservar la soberanía sobre la utilización del Ciberespacio Nacional?

¿Cómo se va a implementar el principio de elevar la soberanía tecnológica? Y ¿Cuál es su costo-beneficio específico?

Julio Romero, hay artículos del Decreto que son para cumplimiento de las personas jurídicas y no por las naturales, por ejemplo el uso del antivirus nacional, la migración a sistemas de código abierto. No hay obligación en estos casos para las personas naturales. Cuando se habla de soberanía en el ciberespacio se refiere a lograr ese propósito en las tecnologías, equipos, procesos y sistemas de información que interactúan entre sí y con las personas.

Entonces como quedan las famosas red particulares y como ellas se incluyen en este sistemas

estoy de acuerdo y trabajaremos en base a eso, pero se deben de reconocer mejor a los informáticos que lleven años trabajando en un mismo sector, por ejemplo yo en mi entidad llevo, Seguridad Informática, administracion de red y soy informatica x 12 años pero ahora con el aumento salarial por el P2 que existe en la entidad solo me pagan 620.00, no me valoran por lo que realmente estoy haciendo, estoy en desacuerdo, porque creo que un Informatico en una entidad en los momentos actuales si tiene complejidad.

Rectificamos que en el escrito faltó el 1 en la nueva Resolución, es la 129/2019 y no la 29/2019.

O sea, controlar internet?

Ing. Salomón: Buen trabajo este. Me pudiera facilitar los link de los otros cuatro trabajos que supongo preceden a este?

Gracias.

Ibrahim, al final de este texto están los enlaces a los cuatro artículos anteriores. Saludos.

Saludos, primera premisa no se cumple en muchos centros de este país, pues los directivos a quienes ponen a atender el tema de la seguridad es a los recien graduados y para colmo no le dan ni preparación.

El artículo 71 del D360 se implementa identificando, desde las entidades, los elementos que contribuyen a fortalecer la seguridad informática, tales como equipamiento perimetral (routers, switch, entre otros), servidores (propios o capacidades en centros de datos). Es decir, todo lo que requiere financiamiento y que debe ser incorporado en el plan de la economía. Por supuesto, se realiza en correspondencia con la disponibilidad real existente. El artículo 115 del propio decreto se implementa desde varias aristas. Por ejemplo identificando y ejecutando acciones de formación especializadas para el personal de seguridad informática, implementando sistemas de pagos específicos, etc. La categorización es algo importante que deberá ser implementado progresivamente, incluso desde los clasificadores de cargos.

Ibrahim, los enlaces a los cuatros artículos anteriores están al final de este texto. Saludos.

Finalmente voy a emitir mi opinion sobre estas nuevas normas aprobadas. No es mi mayor interes q publiquen mi comentario, seria bueno q lo hicieran pero mi mayor interes es q encaminen mi inquietud hacia el MICOM.

Considero q retrocedemos con estas normativas, ademas la considero incoherente con el escenario actual q vivimos. A continuacion me explico.

Recientemente se aprobaron una serie de regulaciones en materia de redes inalambricas, mediante la cual las personas naturales pueden registrar e importar equipos inalmbricos para la banda de 2.4 ghz, sin fines comerciales. Esto era algo q hasta el momento era cuasi ilegal y muy ampliamente utilizado. No uso ni tengo una red inalambrica pero le comente a muchos conocidos sobre mi apoyo a esta normativa q da la posibilidad a muchas personas naturales legalizar y pagar por el uso del expectro radioelectrico. Dicha normativa es muy coherente con la nueva carta magna que acabamos de aprobar (entre ellos yo) muy pero muy basada en los derechos y la igualdad de derechos.

Como ahora aparece un nuevo marco legal q limita derechos???. Especificamente el controvertido articulo referido al hospedaje de contenidos en servidores en el extranjero por por parte de personas naturales. Esta de mas q diga q apoyo cualquier cosa q permita defender nuestra soberania, pero debemos continuar buscando la manera de hacerlo y de no limitar el desarrollo y la creatividad de las personas naturales. Lo digo con convencimiento, la creacion de servicios y contenidos por parte de las personas naturales va ha constribuir muy fuertemente en la creacion de una sociedad informatizada como la que queremos. De forma ordenada???. Correcto, de acuerdo. Pero que esperan para liberar la autorizacion del TCP Programador de equipos de computo???. Se requiere una autorizacion a la altura del año 2019 y el desarrollo de las TICs en el universo

Muy bien conque actualicemos nuestras normas legales asociadas a las infocomunicaciones, pero:

"comportamientos ilícitos, dirigidos contra las redes y sistemas informáticos, como pudieran ser ataques a servidores, desfiguración de sitios web, denegación de servicios, introducción de códigos maliciosos y envío masivo de correo no deseado (spam), por citar algunos ejemplos, y aquellos que utilizan las redes y sistemas como medio para cometer ilegalidades, tales como el fraude, robo, espionaje, pornografía infantil, entre otros."

Para cada uno de estos delitos, no es obligatorio que existan regulaciones específicas desde el mundo de la informática, sino desde el sistema penal-judicial, y rectoradas por las esferas de la sociedad en las que impacta.

- pornografía infantil. Debe ser combatida (y enjuiciada) por todos los medios y no importa a través de que medios, canales, soportes, etc. Su amplia repercusión que pudiera tener a través de la interconectividad, globalización, volúmenes y velocidades de transmisión que permiten actualmente las TICs (y que seguirán en aumento), es solo una agravante mas que debe tener en cuenta el jurado (fiscal) en el momento de dictar sentencia.

- el fraude, robo, espionaje. Por el mismo estilo, no importa si se comete el delito en el mundo digital (llamado muy erróneamente como virtual) o en el físico tradicional. Ud. mete sus narices donde no debe, no importa como lo haga, es espionaje. Ud. coge algo que no es suyo, no importa dónde ni como, es robo (o hurto o hurto al descuido). Ya todo eso está inventado, o tipificado, como diría un jurista.

-atacar y/o causar daños y prejuicios a otra entidad (jurídica o natural), es un delito en cualquier mundo (digital o físico), con agravantes si es con intencionalidad.

Por favor, no nos dejemos llevar por "consejos" del "otro mundo", que solo están "haciendo el pan" con todo esto del delito digital.

Y no se me malinterprete. No es que no sean delitos, que no vayan en ascenso, que no nos preparemos contra ellos y que no sea necesario combatirlos, detectarlos y juzgarlos; y mucho menos que no sea necesaria la ciberseguridad.

Es que sencillamente, no inventemos un "otro mundo paralelo".

La informática es IMPORTANTISIMA, pero no es el ombligo del mundo. Adecúese la Informática y las Telecomunicaciones al mundo circundante, que impacte en ellos por su real dimensión, pero no que quiera cambiar paradigmas y saberes ya bien insertados y desarrollados, sobre todo, CUANDO NO HAGA FALTA.

!Que manera tenemos de querer complejizarlo todo!

¡Que necesidad tienen algunos de quere ser los imprescindibles, los “ombligos del mundo”!

Hagamos leyes atemperadas con los tiempos, pero bien pensadas (y no demoradas y eternizadas en el tiempo). Y adecuadas. No "aspaventosas". Que sean mas abiertas (y por tanto que no sean lastres al desarrollo). En fin de cuentas estas normas no hacen aparte ni hincapié en temas tales como las INFRAESTRUCTURAS CRITICAS o la SEGURIDAD DEL ESTADO. Entonces, ¿son de la misma magnitud las medidas para estos sistemas que para un servicio "sato" sin ninguna relevancia? ¿Es igual si se compromete información altamente sensible para el Estado o la información sobre cuanto saldo puse en mi cuenta de nauta el pasado mes? ¿Es igual si se afecta la seguridad del tráfico aéreo, que si alguien no puede acceder al servicio EnTuMovil o comprar en una tienda virtual?

Digo yo, que soy solo Otro Cubano Mas.

#SomosCuba

#SomosContinuidad

#NoNosEntendemos